Las nuevas características del Sistema Operativo (Big-IP V13) de la empresa F5 Networks.

BIG-IP LTM NUEVAS CARACTERISTICAS:

-

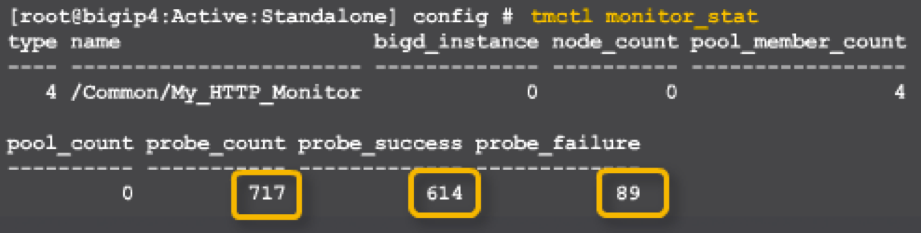

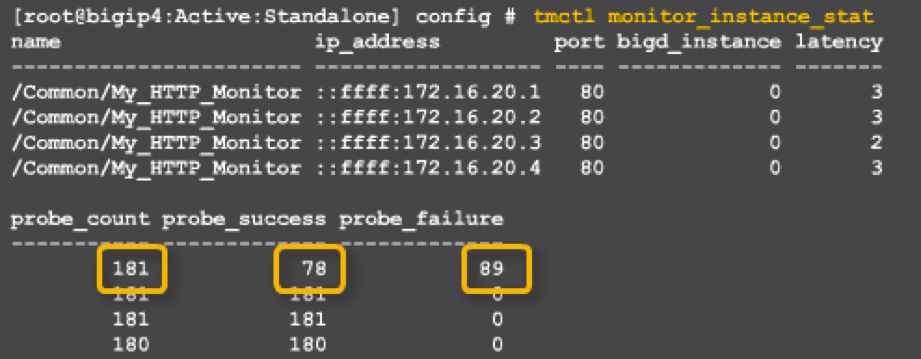

Health Monitor Statistics:

Esta característica permite tener estadísticas de los monitores y las instancias que se tienen sobre los servicios, de la siguiente forma:

Monitoreo del monitor:

My_HTTP_Monitor

o Probe_count 717

o Probe_success 614

oProbe_failure 89

My_HTTP_Monitor instance 172.16.20.1:80

o Probe_count 181

o Probe_success 79

o Probe_failure 89

-

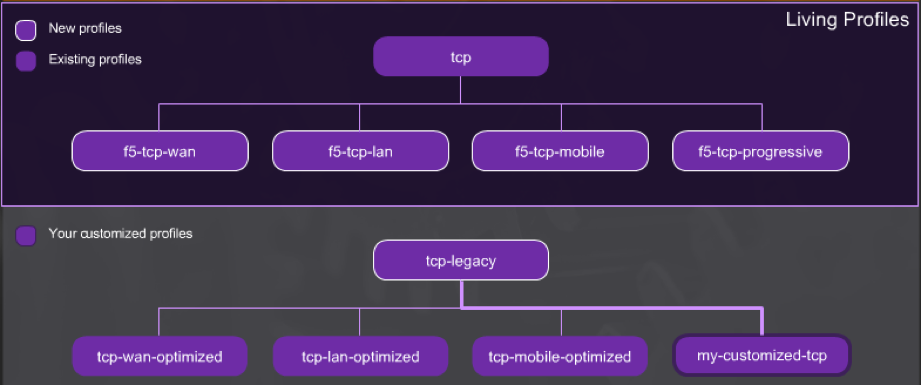

TCP Profiles:

Se crearon unos nuevos y mejorados perfiles que ayudan con la optimización de las aplicaciones, sin embargo, los anteriores no se eliminan, dado que muchos pudieron haber creado perfiles basados en estos.

Los perfiles f5-tcp-wan, f5-tcp-lan, f5-tcp-mobile son versiones actuales de tcp-wan-optimized, tcp-lan-optimized y tcp-optimizado donde se incorporaron las características más recientes. El perfil f5-tcp-progressive el cual es un perfil de propósito general.

Según indica el fabricante estos 4 perfiles nuevos serán actualizados con las mejores prácticas a medida que evolucionen.

Leer mas sobre el nuevo esquema de profiles https://devcentral.f5.com/articles/f5-unveils-new-built-in-tcp-profiles-25175

-

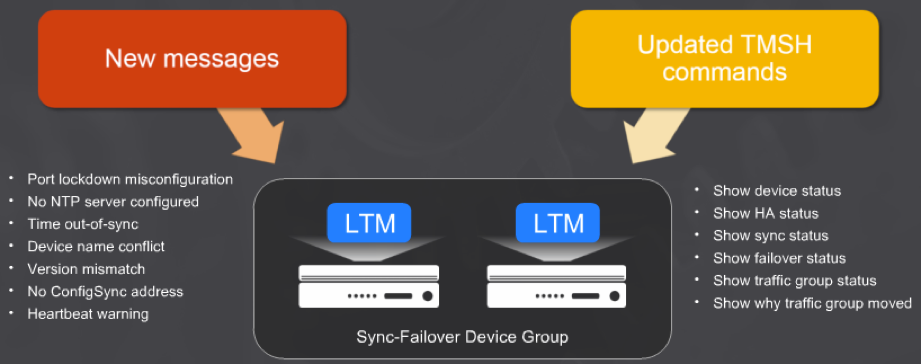

HA Troubleshooting Enhancements:

Ayudando a un diagnóstico más rápido y sectorizado al momento de configurar y/o soportar “HA”, en la nueva versión se han incorporado nuevos mensajes y comandos.

-

Otras características y Mejoras

-

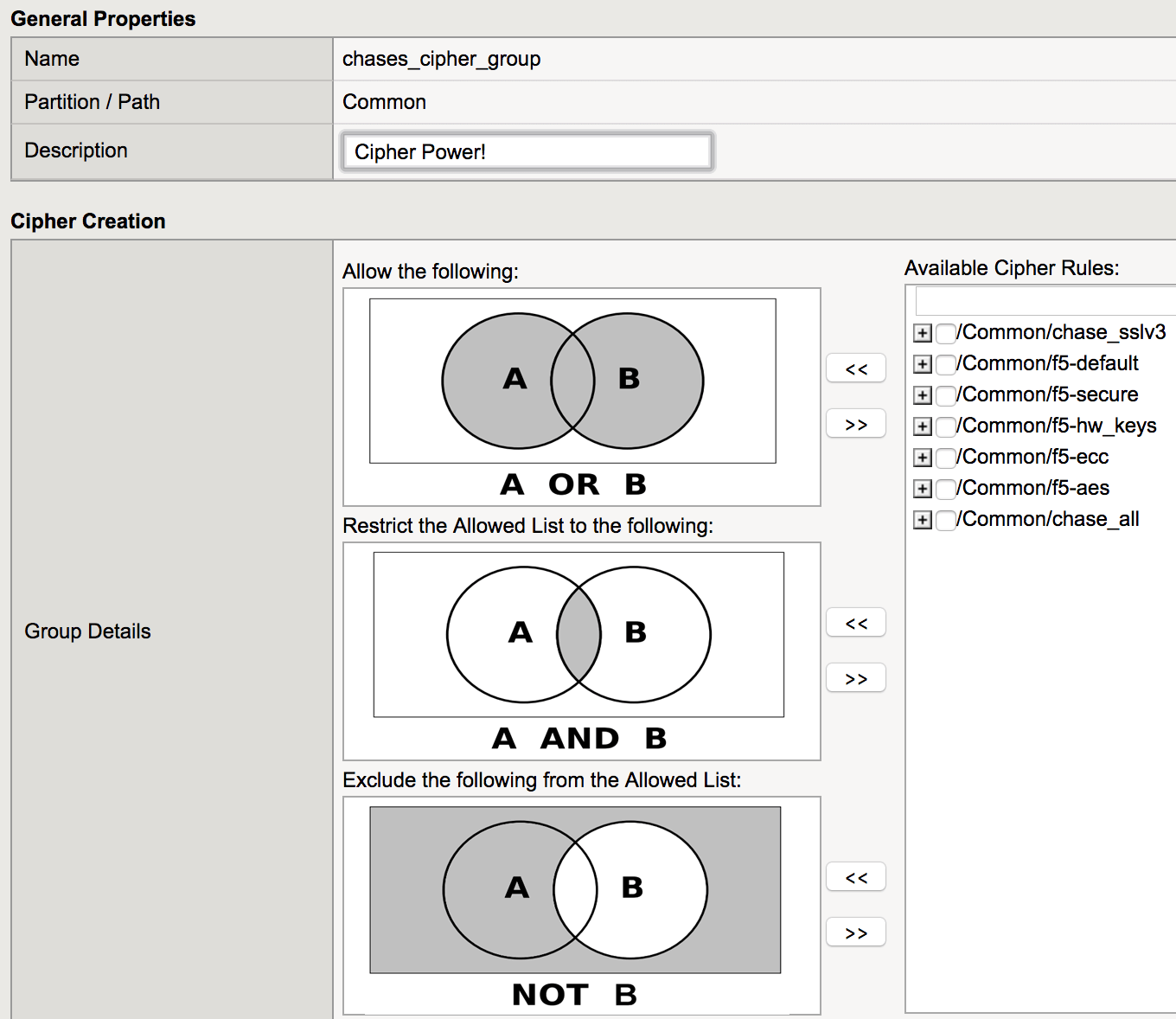

Cipher Rules and Cipher Groups :

Esta versión introduce grupos y reglas de cipher que permiten visualizar, organizar y aplicar conjuntos de cifrado; los grupos son manejados con los siguientes operadores boleanos:

UNION = permite todo.

INTERSECT = Permite únicamente lo que se encuentra en A y B.

DIFFERENCE = Se excluye lo que se indique.

Leer mas sobre grupos y relas de Cipher https://devcentral.f5.com/articles/cipher-rules-and-groups-in-big-ip-v13-25200

-

Elliptical curve crypto (ECC) support for F5 external crypto offload:

Permite delegar la carga de las operaciones criptográficas de una versión virtual a una versión física.

-

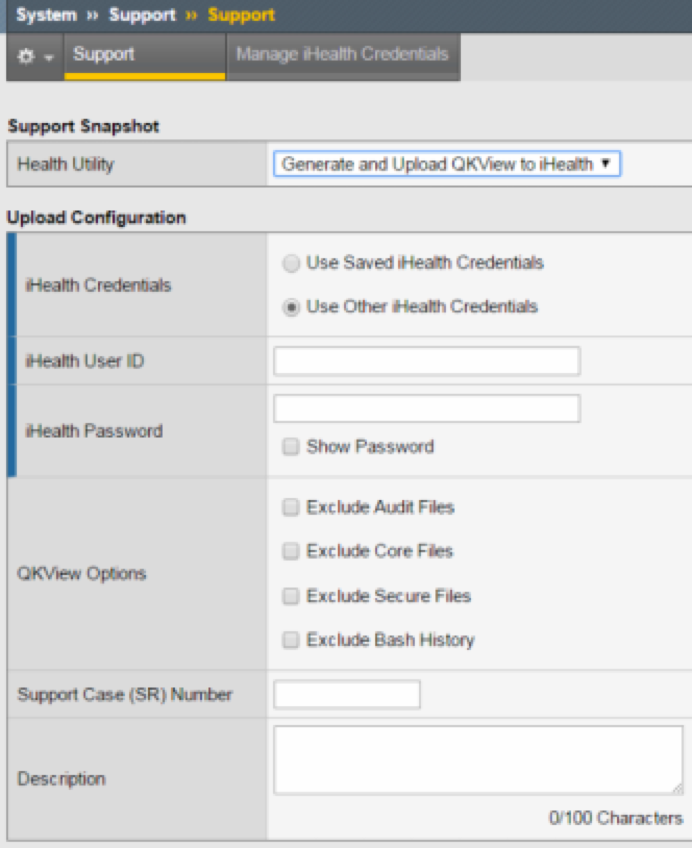

Subir el archivo de diagnóstico QKVIEW directamente al iHealth.

company with concerns over content material featuring underaged children. As just lately reported, an employee for the corporate was captured

on video by an undercover journalist discussing Pornhub’s moderation practices, where he

admitted a "loophole." When uploading content to the site, customers are

required to submit a photograph ID however

are not required to show their face in the uploaded material.

The employee admitted there is no such thing as a solution to confirm the particular

person importing the picture ID is the same person within the content.

He replied, "Of course," when asked if rapists and human traffickers use this loophole to upload content of their

victims to earn money. As you're aware, various Federal and state legal guidelines forbid the creation and distribution of CSAM (Child

Sexual Abuse Material.) We're involved that Aylo and its subsidiary Pornhub,

and probably different subsidiaries, may be proliferating the manufacturing and dissemination of CSAM by the ‘loophole’ recognized by your employee.

Please provide us with a proof of this ‘loophole;’ whether

or not Aylo and its subsidiaries do, in actual fact, permit content material creators and performers to

obscure their faces in uploaded content; and, in that case, whether Aylo is

taking measures to change this policy to make sure that no youngsters or different victims are being abused

for profit on any of its platforms.

(from what I've read) Is that what you are using on your blog?

Daisy Jones and the Six.

that I actually loved the usual info a person supply on your guests?

Is gonna be back regularly to check out new posts

by sacrificing their loved ones and humanity.